اگر به یک وب سایت یا فروشگاه رایگان با فضای نامحدود و امکانات فراوان نیاز دارید بی درنگ دکمه زیر را کلیک نمایید.

ایجاد وب سایت یادسته بندی سایت

محبوب ترین ها

پرفروش ترین ها

پر فروش ترین های فورکیا

تحقیق و جزوه ساده < نحوه تنظیم اسناد در دفتر اسناد رسمی 165 ص > رشته حقوق با word

تحقیق و جزوه ساده < نحوه تنظیم اسناد در دفتر اسناد رسمی 165 ص > رشته حقوق با word پاورپوینت ادبیات کودکان

پاورپوینت ادبیات کودکان دانلود تحقیق آماده قالب ورد با عنوان معرفی تکنولوژی OLED در ۱۲ ص

دانلود تحقیق آماده قالب ورد با عنوان معرفی تکنولوژی OLED در ۱۲ ص![دانلود جزوه خلاصه [ میکروبیولوژی آب ] - pdf](https://4kia.ir/s4/img_project/45736_1605886890.jpg) دانلود جزوه خلاصه [ میکروبیولوژی آب ] - pdf

دانلود جزوه خلاصه [ میکروبیولوژی آب ] - pdf پاورپوینت درمورد پروژه کامپیوتر Fault Tolerance

پاورپوینت درمورد پروژه کامپیوتر Fault Tolerance پاورپوینت درباره دلفینها 23 اسلاید

پاورپوینت درباره دلفینها 23 اسلاید![دانلود نمونه سوالات سوالات آزمون ( راهنمایان فرهنگی) [گردشگری] + پاسخنامه](https://4kia.ir/s4/img_project/45736_1648741476.jpg) دانلود نمونه سوالات سوالات آزمون ( راهنمایان فرهنگی) [گردشگری] + پاسخنامه

دانلود نمونه سوالات سوالات آزمون ( راهنمایان فرهنگی) [گردشگری] + پاسخنامه جزوه ریاضی مهندسی استاد کرمی دانشگاه تهران جنوب

جزوه ریاضی مهندسی استاد کرمی دانشگاه تهران جنوب دانلود حل المسائل فیزیک مدرن | کنت کرین - pdf - زبان انگلیسی و کامل

دانلود حل المسائل فیزیک مدرن | کنت کرین - pdf - زبان انگلیسی و کاملپر بازدید ترین های فورکیا

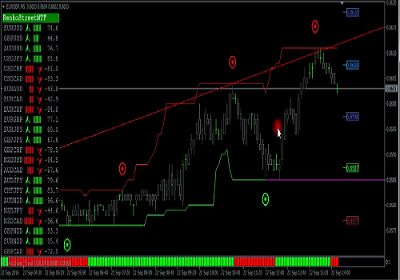

فروش فیلتر بورسی استریکلی فقط 75 هزار تومان

فروش فیلتر بورسی استریکلی فقط 75 هزار تومان کسب درآمد اینترنتی 300000 تومان در خانه در کمتر از 30 دقیقه

کسب درآمد اینترنتی 300000 تومان در خانه در کمتر از 30 دقیقه کسب و کار اینترنتی با درآمد میلیونی

کسب و کار اینترنتی با درآمد میلیونی کسب درآمد از هوش مصنوعی ماهیانه حداقل ۱۲ میلیون تضمینی

کسب درآمد از هوش مصنوعی ماهیانه حداقل ۱۲ میلیون تضمینی کسب درآمد روزانه حداقل یک میلیون تومان ! کاملا حلال و واقعـی !!

کسب درآمد روزانه حداقل یک میلیون تومان ! کاملا حلال و واقعـی !! کسب درآمد ابدی و بی نهایت 100% واقعی

کسب درآمد ابدی و بی نهایت 100% واقعی کسب و کار اینترنتی در منزل

کسب و کار اینترنتی در منزل آموزش رایگان کسب درآمد از سایت الیمپ ترید ( olymp trade )

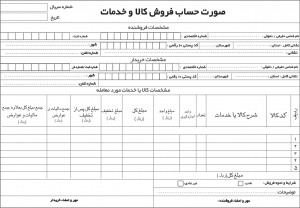

آموزش رایگان کسب درآمد از سایت الیمپ ترید ( olymp trade ) دانلود نمونه فاکتور آماده با فرمت ورد - اکسل و عکس

دانلود نمونه فاکتور آماده با فرمت ورد - اکسل و عکس اموزش کسب درامد از اینترنت روزانه ۳میلیون تومان تضمینی و تست شده 1403

اموزش کسب درامد از اینترنت روزانه ۳میلیون تومان تضمینی و تست شده 1403 درامدزایی در خواب! (تعجب نکنید! بخوانید)

درامدزایی در خواب! (تعجب نکنید! بخوانید) اندیکاتور ای کیو آپشن

اندیکاتور ای کیو آپشن روش اصلی موفقیت در کنکور و آزمون ها(پزشکی، حقوق، مهندسی، نمونه و تیزهوشان) با پکیج کنکورپلاس

روش اصلی موفقیت در کنکور و آزمون ها(پزشکی، حقوق، مهندسی، نمونه و تیزهوشان) با پکیج کنکورپلاس چگونه هر شخصی را عاشق خود کنیم ارزان

چگونه هر شخصی را عاشق خود کنیم ارزان کسب درآمد از اینترنت روزانه 100هزارتومان به بالا تضمینی و تست شده

کسب درآمد از اینترنت روزانه 100هزارتومان به بالا تضمینی و تست شدهبرچسب های مهم

نظرسنجی سایت

آمار بازدید سایت

پیوند ها

این فایل شامل مقاله و ارائه ی آن در کنفرانس می باشد .

چكيده:

در این مقاله به بررسی دو مدل از تهدیدات ایمنی پیچیده لایه های دوم ( پیوند داده ای ) و سوم ( شبکه ) مدل OSI شامل IP Spoofing و حملات DHCP پرداخته ایم. حملات IP Spoofing بر اساس سوء استفاده از ارتباط مطمئن می باشد. که در این مقاله این حملات را بررسی کرده و راه های مقابله با آن را گفته ایم. در مقابله با حملات DHCP ، که با جعل IP و DHCP Server همراه است، باید از ابزارهایی استفاده شود تا این سرور های غیر مجاز را در شبکه یافت.

واژههاي كليدي: تهدیدات سایبری، بررسی تهدیدات لایه دوم و سوم، مقابله با حملات سایبری، بررسی و ارزیابی IP Spoofing، بررسی و ارزیابی حملات DHCP.

مبلغ واقعی 30,000 تومان 5% تخفیف مبلغ قابل پرداخت 28,500 تومان

برچسب های مهم

نحوه تنظیم اسناد در دفتر اسناد رسمی 165 ص فایل بصورت word میباشد. ... ...

عنوان پاورپوینت: دانلود پاورپوینت ادبیات کودکانفرمت: پاورپوینت قابل ویرایشتعداد اسلاید: 15پاورپوینت کامل و آماده ارائه قسمتی از متناز جمله ویژگی های ساخت و سیستم رفتار ذهنی این است که همواره ودر هر مرحله از زندگی می کوشد مشاهدات و دریافت های خود را زیر یک مفهوم کلی به نام ... ...

چکیده : OLED مخفف کلمات(Organic Light Emitting Diode) است و به معنای دیودهای ارگانیکی پخش کننده نور میباشد. با تکنولوژی OLED به زودی شاهد خواهیم بود که صفحات نمایشی ساخته میشوند که با وجود ابعاد بسیار بزرگ، نازک و سبک هستند و مهمترین ویژگی آنها مصرف بسیار پایین انرژی است. ... ...

دانلود جزوه خلاصه [ میکروبیولوژی آب ] - pdf جزوه میکروبیولوژی آب جزوه خلاصه اما پر نکات کاربردی در مورد میکروبیولوژی آب که می تواند به بسیاری از دانشجویان در زمینه میکرو بیولوژی محیطی و کنترل کیفیت آب کمک کند. 11 صفحه pdf - نمونه برداری از انواع آب ها - آزمایش های ... ...

پاورپوینت درمورد پروژه کامپیوتر Fault Tolerance قابل ویرایش و در 33 صفحه استاد راهنما : جناب آقاي دكتر احمدي ارائه دهنده : عذرا رضواني Fault Tolerance Fault هم گفته مي شود. Bug مي شود كه به آن error - باعث Error - حالتي از سيستم كه منتج به خرابي مي شود ... ...

پاورپوینت درباره دلفینها 23 اسلاید در قالب پاورپوینت قابل ویرایش فهرست مطالب : زندگی دلفین ها اجزای بدن دلفین ها: parts of dolphin’s body دلفین ها چگونه زندگی می کنند؟ چقدر بزرگ می شوند؟ چه چیزی می خورند؟ دلفین ها دوست دارند چه کار کنند؟ دلفین ها برای برقراری ... ...

دانلود نمونه سوالات سوالات آزمون جامع گردشگری راهنمایان فرهنگی + پاسخنامه این مجموعه شامل سوالات و پاسخ آزمون سالهای 97 - 98 - 99 می باشد. مناسب جهت مرور سریع و آمادگی برای آزمون ... ...

جزوات بصورت فایل های پی دی اف میباشند که براتون قرار دادیم. ... ...

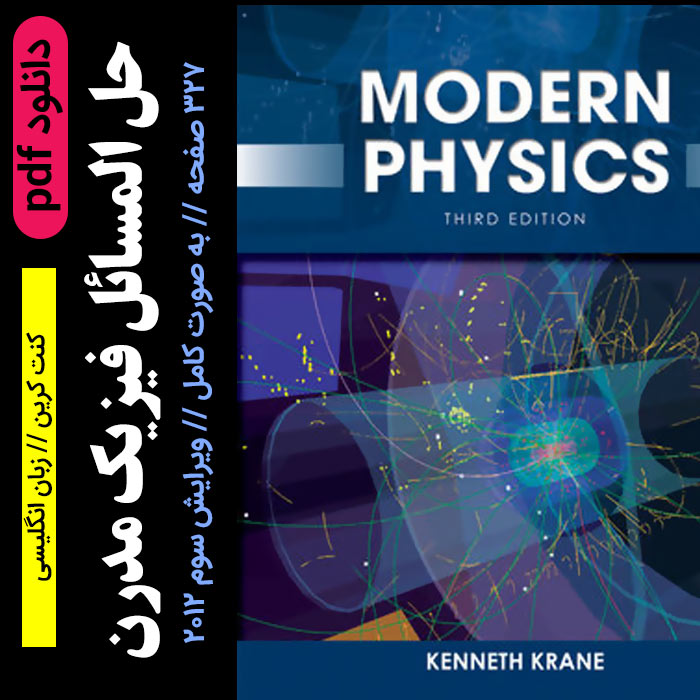

دانلود حل المسائل فیزیک مدرن | کنت کرین - pdf - زبان انگلیسی و کامل کتاب الکترونیکی حل المسائل فیزیک مدرن (کرین) (ویرایش سوم 2012) فرمت pdf 327 صفحه با کیفیت متن عالی ویرایش سوم سال 2012 کنت کرین زبان انگلیسی Modern Physics Solutions ... ...